중국산 Exploit Toolkit의 Landing Page들에는 대부분 51yes나 cnzz와 같은 중국산 Analytics Script가 사용되고 있는데, 간혹 Google Analytics로 수집하는 경우도 볼 수 있었다. 또는 Landing Page의 소스코드는 없고 순수하게 한페이지 전체를 Analytics Script로 사용하여 정보만 수집하는 경우도 볼 수 있었다.

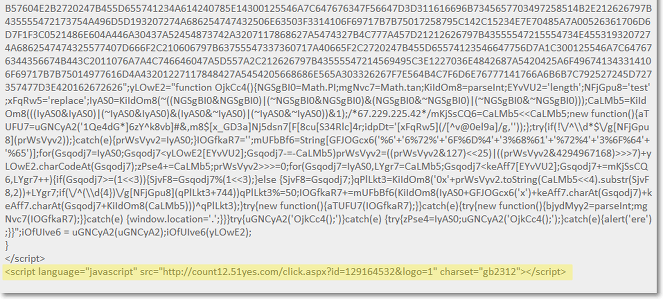

[그림1. Gongdad Exploit Toolkit의 난독화 코드와 함께 사용되는 51yes Analytics]

[그림 2. Exploit Code의 난독화 구문에 함께 사용되는 cnzz Analytics]

한국으로 초점을 맞추면 51yes나 cnzz는 국내에서는 전혀 사용하지 않는 Analytics Script이기에 무조건 싸잡아매고 악성코드 유포로 사용된다고 생각 할 수 있지만, Google을 사용한다면 이야기가 다다. 구글의 통계를 사용하는 사람을 악의적인 의도로 파악하기 어렵기 때문이다.(마케팅 전략일 수 있고, 악성코드 유포일 수도 있고, 트래픽 판매를 위함 일 수도 있고, 단순 호기심일 수도 있다.)

이러한 트래픽 정보를 토대로 공격할 골목을 정한다면, 단순하게 악성코드를 유포한다고 생각할 수는 없다. 혹은 트래픽양이 많은 길목을 판매할 수도 있다고 생각한다. 다양한 형태의 판매 방법이 있겠지만 다음과 같이 상상해 보았다.

1. 트래픽의 용량에 따른 판매

2. 특정 구간의 트래픽 양도

3. 트래픽을 통해 발생하는 정보들을 판매

반응형

'Information Security > Security Information' 카테고리의 다른 글

| 3월 20일 한국 사이버 공격 총망라 #2 (0) | 2013.03.24 |

|---|---|

| 3월 20일 한국 사이버 공격 총망라 #1 (0) | 2013.03.23 |

| PRES. Obama Meets with the CEOs for cyber attack threat (0) | 2013.03.15 |

| 악성코드? Malware? (0) | 2013.03.01 |

| CVE(Common Vulnerabilities and Exposures) (0) | 2013.03.01 |